Akár rosszindulatú programról, akár COVID 19-ről van szó, nincs olyan egyedi intézkedés, amely teljes biztonsággal megelőzheti a fertőzést.

Minden megelőző intézkedésnek megvannak a maga hibái és korlátai.

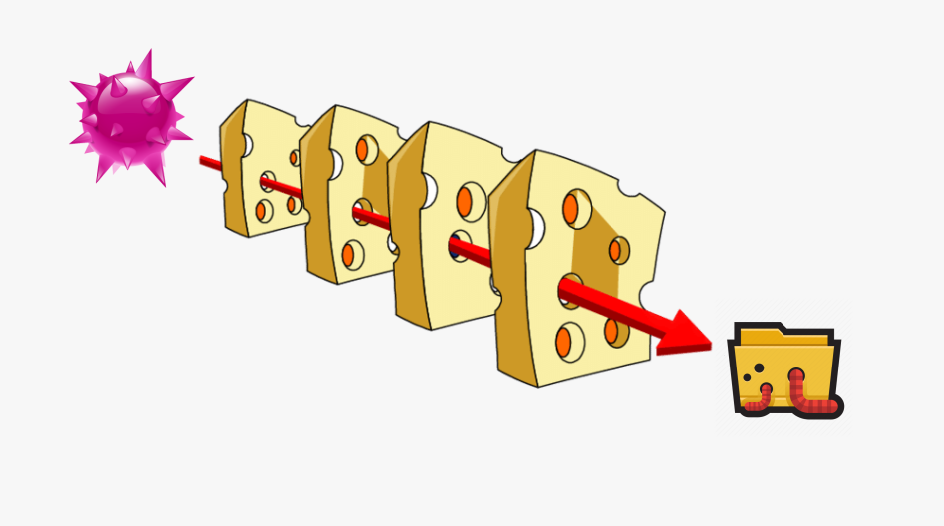

A svájci sajtmodell a réteges védelem egyszerű elvén alapul és ez a kulcsa például a COVID, vagy éppen a rosszindulatú programok és több száz más veszélyes vírusterjedés, fertőzés megelőzésének.

Mi az a svájci sajt modell?

Eredetileg dante Orlandella és James Reason, a Manchesteri Egyetem munkatársai fejlesztették ki 1990-ben, az ok-okozati összefüggés svájci sajtmodellje, a kockázatelemzésben használt elméleti modell és a réteges biztonság elve. Ez egy hasznos mód, hiszen a végkifejlet csak akkor fordulhat elő, ha minden „sajt” rétegen, azaz minden védelmi rendszeren átcsúszik a nemkívánatos vírus. Számos iparág használja ezt a modellt, mint a közlekedés, egészségügy, légitársaságok, stb.

A svájci sajtmodellben a védekezést a sajtszeletek jelentik, amiken lyukak találhatóak, és azok méretükben és pozíciójukban is eltérnek. Probléma akkor van, ha a lyukak mérete és pozíciója nem tér el a többitől, hiszen akkor könnyedén elérhetővé teszik, hogy továbbhaladjon a védelmi rétegeken.

Hogyan alkalmazható a svájci sajtmodell a COVID-ban?

Széles körben elterjedt, veszélyes, de néha tünetmentes betegségnek jelenleg nincs olyan védekezési lehetőség vele szemben, ami teljes biztonsággal kimondható, hogy megvéd minket és alkalmas a terjedés megakadályozására. Az az orrot és szájat eltakaró maszk például nem véd meg, ha véletlenül megérintünk egy fertőzött felületet és kézmosás nélkül hozzáérünk az orrunkhoz, szánkhoz. Hasonlóképpen távolságtartás megoldása kisebb épületekben vagy éppen nagy épületben sok emberrel sem egyszerű, hiszen ott egy hatékony szellőztetésre van szükség.

Minden ajánlott megelőző intézkedés biztonságosabbá tesz – de egyik sem teljesen biztonságossá. A svájci sajtmodell pedig azt mutatja meg, hogy a több sajtréteg hogyan javítja a sikeres védekezés esélyét. Minél több akadálya van a fertőzés terjedésének megakadályozásában – minél több sajtszelet van a COVID védelmi rendszerében –, annál nagyobb az esélye a fertőzés megelőzésének.

Sajtszeletek a COVID megelőzésére

Személyes higiénia:

- Maszkhasználat

- Kézmosás

- Távolságtartás

- Köhögésre, tüsszentésre való odafigyelés

Munkavállalók, diákok:

- Távoktatás

- Home Office

Kormányzati intézkedések:

- Karantén és kijárási korlátozás

- A nem alapvető fontosságú vállalkozások bezárása

- A társadalmi összejövetelek korlátozásai

- Pénzügyi támogatás

Egészségügyi intézkedések:

- Légtisztítók

- Vakcinák

Hogyan alkalmazható a svájci sajtmodell a kiberbiztonságra?

A svájci sajtmodell a digitális fertőzések elkerülésére is alkalmazható. Mint ahogy a COVID-19 megelőző intézkedéseinek, úgy a kiberbiztonság megoldásainak is megvannak a maga gyengeségei. Jelenleg nincs egyetlen olyan technológia sem, amely megbízhatóan és teljesen mértékben megvédené a felhasználót egy rosszindulatú programtól.

A kiberbiztonságban a svájci sajtmodell minden szelete egy védelmi réteget képvisel. Minél több szelet sajt van, annál nagyobb az esélye, hogy a fertőző anyag, malaware ne tudjon végig jutni a célig, hogy megfertőzze a rendszert. A biztonsági rések befoltozása, felhasználók oktatása, illetve számos biztonsági technológia kombinálása elengedhetetlen a sajtmodell alkalmazásakor, hogy az lehetőleg sikeresen működjön a fenyegetések ellen.

Sajtszeletek a rosszindulatú programok bejutásának megelőzésére

Biztonsági lehetőségek

- Fizikai akadályok

- Digitális biztonsági rendszerek

- Hozzáférés-vezérlés

- Hitelesítési mechanizmusok

Hálózati biztonság

- Tűzfal

- Hozzáférés-szabályozás

- VPN

- Szegmentáció

Munkavállalók, felhasználók képzése

- Hogyan ismerhető fel és miként kell reagálni a fenyegetésekre

- Adathalász tesztek (e-mail, PUP, stb.)

- Biztonsági kockázatok jelentése

- Vállalati IT szabályok

Végpont biztonsága

- Víruskereső

- Levélszemét szűrő

- Többlépcsős hitelesítés

- Biztonsági frissítések

Valós idejű monitorozás

- Fenyegetés észlelés

- Javítás

Probléma-helyreállítás

- Biztonsági mentések

- Folyamat-terv (adatvisszaállítás)

- Biztonsági terv

Hogyan alkalmazzák a svájci sajtmodellt a biztonsági szoftverek?

A biztonsági szoftverek megoldásai is a svájci sajtmodell elvein alapulnak. Már régen felismerték, hogy egyetlen összetevő sem nyújthat 100 százalékos védelmet, ezért olyan réteges biztonsági elemek kombinációját használják, amelyek külön komponensként, svájci sajt modell módra működnek, hogy megvédjék a rendszert a rosszindulatú programoktól.

Így működnek együtt sajtszeletek:

- 1. szelet – Webvédelem: A webvédelem a veszélyes állomásokkal való kapcsolatok blokkolásával biztonságossá teszi az internetes böngészését. A biztonsági szoftverek megoldásai a rosszindulatú állomások, linkek hatalmas adatbázisát használják, amelyet akár óránként is frissíthetnek a biztonsági óriáscégek, hogy a végfelhasználókat megvédjék a fenyegetésektől és rosszindulatú programoktól, beleértve az adathalászatot is. A webvédelem hostname alapú, így már közvetlen az operációs rendszer, pl: Windows beérkező kapcsolat esetén blokkolásra kerül, így működik minden kapcsolat esetén, legyen az böngésző vagy webapp. Nem igényel frissítést, ha böngészőverzió változik vagy másik böngészőre térünk át.

- 2. szelet – Böngésző kiegészítő: A védelmi böngésző kiegészítők célja, hogy kiegészítsék a web védelem komponenst. Ez a kiegészítő blokkolja a hozzáférést a rosszindulatú weboldalakhoz, amelyek terjesztik a rosszindulatú programokat, illetve megakadályozza az adathalász támadásokat. A webvédelemmel ellentétben a böngésző kiegészítők URL címeket szűrnek.

- 3. szelet – Fájlvédelem: Ha egy rosszindulatú fájlnak sikerül mégis átcsúszni a külső web-védelmi rétegeken, a fájlvédelem elfogja és eltávolítja a fenyegetést. A fájlvédelem folyamatosan aktív a háttérben és legtöbb védelmi szoftver, erős két vagy négymotoros keresőt használ, hogy ellenőrizze az összes letöltött, futtatott és megjelenített, módosított fájlt. Ezeknél pedig figyelembe veszi a fájlaláírásokat is. Alapértelmezés szerint, e fenyegetések automatikusan karanténba kerülnek.

- 4. szelet – Viselkedésblokkoló: Míg a hagyományos fájlvédelem kiválóan képes megállítani az ismert fenyegetéseket, de addig nem tudja észlelni a frissen létrehozott malware változatokat, amíg nem kerül bele a gyűjtő adatbázisba. Itt jön a képbe a viselkedésblokkoló. A viselkedésblokkoló az operációs rendszer és az alkalmazások között figyel, és rosszindulatú viselkedési parancsokat keres. Ha gyanús viselkedést észlel, a viselkedésblokkoló megszakítja a tevékenységet, és riasztást ad felénk egy értesítő ablak keretében. Mivel számos módja van a rosszindulatú programok viselkedésének, a viselkedésblokkoló szinte bármilyen típusú rosszindulatú programot képes észlelni - még akkor is, ha korábban még soha nem észlelték, azaz nincs bent az adatbázisban.

- 5. szelet – Adathalászat elleni védelem: Az adathalászat elleni védelmi funkció blokkolja a hozzáférést azokhoz a webhelyekhez, amelyekről ismert, hogy megpróbálják ellopni a bejelentkezési és a banki adatokat.

- 6. szelet – Zsarolóvírus elleni védelem: A zsarolóvírusok az egyik legsúlyosabb és legköltségesebb fenyegetést jelentik az elmúlt néhány évben. A zsarolóvírusok elleni védelem (Anti-Ransomware) is kifejezetten egy viselkedésfigyelésre épülő kiegészítő szolgáltatás, amely elemzi az alkalmazás tevékenységeit és ha észleli a fenyegetést leállítja mielőtt ezen típusú vírus titkosítaná a fájlokat, illetve átvenné az irányítást a felhasználó felett.

- 7. szelet – Kihasználás megelőzés: Ezen szolgáltatás megelőzi, hogy a fertőzött kód tovább tudjon terjeszkedni más alkalmazásokba injektálva. Ez annyit jelent, hogy további más alkalmazásokba (exe, dll, msi, stb.) próbálja meg magát implementálni a rosszindulatú program, ami lefutott a rendszeren. Így próbálja meg további szoftverekkel a saját kódjának lefutását biztosítani.

- 8. szelet – Rendszermanipuláció-megelőzés: Ez a védelmi szolgáltatás biztonságba tartja a Windows rendszer fájljait a sokféle rosszindulatú program ellen, amelyek megpróbálják a fájlokat manipulálni, ezek közt például: patcherek, rootkitek, autorunok, host módosítók, böngészőbeállítás módosítók, csoportházirend módosítók, regisztrációs adatbázis felülírók.

- 9. szelet – Alkalmazás futtatóparancs védelem: Ezen szolgáltatás elemzi az alkalmazások parancsait más alkalmazások felé, és ha fenyegetést észlel, akkor leállítja azt a folyamatot. Példaként felhozható a program által küldött PoweShell és parancssori futtatások.

- 10. szelet – APT-védelem: Az előrehaladott állandó fenyegetés (APT) olyan támadástípus, amelyben egy jogosulatlan felhasználó hosszú távú jelenlétet hoz létre a hálózaton (gyakran az adatok kiszűrésére). Az APT Protection biztosítja az ilyen behatolók észlelését, mielőtt kárt okozhatnak.

- 11. szelet - Fájl nélküli rosszindulatú program védelem: Fájl nélküli rosszindulatú program egy olyan típusú vírus, ami csak a memóriában rejtőzik, és soha nem írja fel magát a merevlemezre (legalábbis közvetlen nem). Ez pedig nagy kihívást jelent a biztonsági cégeknek és szoftvereiknek. Ezen funkció aktívan a memóriában keres ilyen típusú fenyegetéseket.

- 12. szelet – Célzott támadás-megelőzés: A motivált támadók testreszabott támadásokat használhatnak a rendszerhez való hozzáféréshez. Ez a védelmi összetevő, szolgáltatás megakadályozza a célzott támadásokat, beleértve a közvetlen adathalászatot, az egyszer használatos rosszindulatú programokat, a direkt trójai vírusokat és az ipari kémkedést.

- 13. szelet – Botnet védelem: A viselkedésblokkoló és az aláírás-alapú vizsgáló motor heurisztikus vizsgálóként is működnek, ami megakadályozza, hogy az eszközök botnet részévé váljanak. A botnet hálózatok részévé a feltört eszközök válnak, melyek hatalmas erőforrásokat tesznek elérhetővé, ezáltal pedig rosszindulatú tevékenységek elvégzésére fogják használni a bűnözők ezt az óriási erőforrást.

- 14. szelet – Leállítás és eltávolítás megelőzés: Bizonyos típusú rosszindulatú programok, köztük számos zsarolóvírus, futtatás után letiltják a biztonsági szoftvert a feltört gépen. Ennek megakadályozása érdekében a biztonsági cégek szoftvereikben lehetőséget adnak rendszergazdai jelszó létrehozására. Ezáltal pedig leállítás kérésekor meg kell adni a jelszót, amit valószínűleg maga a rosszindulatú program nem fog tudni, így a védelmi eszközünket sem tudja leállítani.

- 15. szelet – A Windows tűzfal figyelése és védelme: A Windows tűzfal a jogosulatlan forgalom kiszűrésével védi a hálózatot. A biztonsági szoftverek külön védelmi rendszert biztosítanak, hogy az Windows Tűzfal folyamatosan engedélyezve legyen, és megakadályozza, hogy harmadik féltől származó szoftverek manipulálják.

- 16. szelet – Windows RDP támadás észlelés: A távoli asztal protokoll (RDP) a Microsoft által kifejlesztett hálózati kommunikációs protokoll. Ha az RDP nincs megfelelően konfigurálva, akkor a támadók könnyedén kihasználhatják ezt a rést, így hozzáférést nyernek a Windows rendszerhez és zsarolóprogramokat, illetve egyéb kártevőket telepíthetnek. A Windows RDP támadásészlelése jelzi, ha bármi nem odavaló kapcsolatot észlel és figyelmezteti a felhasználót, illetve a biztonsági szoftvert.

A svájci sajtmodell tehát egy nagyon jól bevált módszer, hiszen nagyban elősegíti a biztonsági incidens elkerülését – nem csak COVID esetében, hanem kibervédelem oldalán is. Tehát a védelmi mechanizmusok kombinálása jó lehetőség a veszélyek elhárítására, illetve minimálisra csökkenthetjük a biztonsági kockázatokat és problémákat.

Hozzászólások

-